呵呵.黑客.我的最爱.

linux系统是由控制台为最主要的操作系统.

你很喜欢windows下的dos学那个应该也不难.

需要的东西:

一张无线网卡

一个外壳(可选,但如果你随身带着树莓派,它就很有用.把PiTFT和树莓派装入这个Adafruit的外壳非常不错)

键盘(我喜欢使用带触摸板的小无线键盘,适合装进小包里.)

一个台式计算机(用来完成最开始的安装)

第一步:在树莓派上安装Kali

视频地址:

在Windows下如何安装Kali到SD卡

在OS X下如何安装Kali到SD卡

树莓派有一个触屏可适配的GPIO(通用输入/输出),即树莓派主板角上的一组针脚,如何使用显而易见.继续,插入显示屏到树莓派.

第三步:插上所有的电源并启动

安装好显示器后,就该接通其他零件的电源了.把Wi-Fi适配器和键盘接入到USB端口.再把树莓派连接到电池组.

启动过程有可能有点缓慢和粗陋,不必为此担心.首先,在启动开始前,会先显示一会儿白屏.最终,将显示登录界面.

第四步:登录并且启用无线网卡

现在该登录和启用无线网卡了,这样你才可以真正地使用 Kali Linux 里的工具.树莓派会自动识别无线网卡,但是你仍然需要连接上网络.首先,需要启动 Kali Linux 图形用户界面并确保一切正常:

①树莓派的命令行上将显示用户名和密码的提示.输入用户名 root 和密码 toor (一会儿要修改掉该密码).

auto wlan0 iface wlan0 inet dhcp wpa-ssid "你的网络名称" wpa-psk "网络密码"

完成后,按下 Ctrl+X 保存并退出.无线网卡现在可以使用了(有可能需要先重启).

第五步:修改密码

在开始任何操作之前,很有必要修改设备的root密码(避免其他也有类似黑客技能的人控制它).还好这个过程很简单.

现在你的小型便携式系统已设置完成且是安全的.

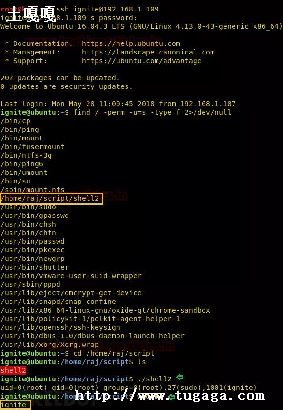

kali我一般都用ssh的

①.、修改sshd_config文件,命令为:vi

/etc/ssh/sshd_config

no的注释去掉,并且将no修改为yes

//我的kali中默认是yes

yes的注释去掉

//我的kali中默认去掉了注释

start

//

或者service

ssh

status

肯定适合啊,kali就是专门做黑客的系统,里面集成了许多的黑客命令.学习测试攻防还是很建议的.但是kali肯定不适合linux系统的学习,linux系统的学习感觉还是centos和RHEL好一点.多联系,多思考,推荐看一下类似于<

因为linux是一种自由和开放源代码的类UNIX操作系统,任何人都可以自由使用、完全不受任何限制.

Linux是一套免费使用和自由传播的类Unix操作系统,是一个基于POSIX和UNIX的多用户、多任务、支持多线程和多CPU的操作系统.

用户可以通过网络或其他途径免费获得,并可以任意修改其源代码.这是其他的操作系统所做不到的.正是由于这一点,来自全世界的无数程序员参与了Linux的修改、编写工作,程序员可以根据自己的兴趣和灵感对其进行改变,这让Linux吸收了无数程序员的精华,不断壮大.

Linux支持多用户,各个用户对于自己的文件设备有自己特殊的权利,保证了各用户之间互不影响.多任务则是现在电脑最主要的一个特点,Linux可以使多个程序同时并独立地运行.

虽然Linux病毒屈指可数,但是基于缓冲区溢出(BufferOverflow)漏洞的攻击还是让众多Linux用户大吃一惊.所谓"世界上第一个Linux病毒"?reman,严格地说并不是真正的病毒,它实质上是一个古老的、在Linux/Unix(也包括Windows等系统)世界中早已存在的"缓冲区溢出"攻击程序.reman只是一个非常普通的、自动化了的缓冲区溢出程序,但即便如此,也已经在Linux界引起很大的恐慌.

Linux系统特性

利用缓冲区溢出改写相关内存的内容及函数的返回地址,从而改变代码的执行流程,仅能在一定权限范围内有效.因为进程的运行与当前用户的登录权限和身份有关,仅仅能够制造缓冲区溢出是无法突破系统对当前用户的权限设置的.所以呢尽管可以利用缓冲区溢出使某一程序去执行其它被指定的代码,但被执行的代码只具有特定的权限,还是无法完成超越权限的任务.

但是,Linux(包括Unix)系统本身的一些特性却可以被利用来冲破这种权限的局限性,使得能够利用缓冲区溢出获得更高的、甚至是完全的权限.主要体现在如下两方面:

①Linux(包括Unix)系统通过设置某可执行文件的属性为SUID或SGID,允许其它用户以该可执行文件拥有者的用户ID或用户组ID来执行它.如果该可执行文件的属性是root,同时文件属性被设置为SUID,则该可执行文件就存在可利用的缓冲区溢出漏洞,可以利用它以root的身份执行特定的、被另外安排的代码.既然能够使得一个具有root权限的代码得以执行,就能够产生一个具有超级用户root权限的Shell,那么掌握整个系统的控制权的危险就产生了.

随着现代网络技术的发展和网络应用的深入,计算机网络所提供的远程登录机制、远程调用及执行机制是必须的.这使得一个匿名的Internet用户有机会利用缓冲区溢出漏洞来获得某个系统的部分或全部控制权.实际上,以缓冲区溢出漏洞为攻击手段的攻击占了远程网络攻击中的绝大多数,这给Linux系统带来了极其严重的安全威胁.

途径分析

通常情况下攻击者会先攻击root程序,然后利用缓冲区溢出时发生的内存错误来执行类似"exec(sh)"的代码,从而获得root的一个Shell.为了获得root权限的Shell,攻击者需要完成如下的工作:

①在程序的地址空间内安排适当的特定代码.一般使用如下两种方法在被攻击的程序地址空间内安排攻击代码.

当攻击者找到一种途径可以变原程序的执行代码和流程时,攻击的危险就产生了.

内容导航

第 1 页:Linux系统特性

防范措施

Linux下的缓冲区溢出攻击威胁既来自于软件的编写机制,也来自于Linux(和Unix)系统本身的特性.实际上,缓冲区溢出攻击及各种计算机病毒猖獗的根本原因在于现代计算机系统都是采用冯?诺依曼"存储程序"的工作原理.这一基本原理使得程序和数据都可以在内存中被繁殖、拷贝和执行.所以呢,要想有效地防范缓冲区溢出攻击就应该从这两个方面双管其下.

确保代码正确安全

缓冲区溢出攻击的根源在于编写程序的机制.所以呢,防范缓冲区溢出漏洞首先应该确保在Linux系统上运行的程序(包括系统软件和应用软件)代码的正确性,避免程序中有不检查变量、缓冲区大小及边界等情况存在.比如,使用grep工具搜索源代码中容易产生漏洞的库调用,检测变量的大小、数组的边界、对指针变量进行保护,以及使用具有边界、大小检测功能的C编译器等.

基于一定的安全策略设置系统

攻击者攻击某一个Linux系统,必须事先通过某些途径对要攻击的系统做必要的了解,如版本信息等,然后再利用系统的某些设置直接或间接地获取控制权.所以呢,防范缓冲区溢出攻击的第二个方面就是对系统设置实施有效的安全策略.这些策略种类很多,由于篇幅有限只列举几个典型措施:

(1)在装有Telnet服务的情况下,通过手工改写"/etc/inetd.conf"文件中的Telnet设置,使得远程登录的用户无法看到系统的提示信息.具体方法是将Telnet设置改写为:

telnet stream tcp nowait root /usr/sbin/tcpd/in.telnetd -h

末尾加上"-h"参数可以让守护进程不显示任何系统信息,只显示登录提示.

一种方法是在显示这-些信息的代码行前加"#":

......# echo ""/etc/issue# echo "$R"/etc/issue#echo"Kernel $ (uname -r)on $a $(uname -m)"/etc/issue##echo/etc/issue......

另一种方法是将保存有系统信息的文件/etc/issue.net和issue删除.这两个文件分别用于在远程登录和本地登录时向用户提供相关信息.删除这两个文件的同时,仍需要完成方法一中的注释工作,否则,系统在启动时将会自动重新生成这两个文件.

总结

缓冲区溢出攻击之所以能成为一种常见的攻击手段,其原因在于缓冲区溢出漏洞太普遍,且易于实现攻击,所以呢缓冲区溢出问题一直是个难题.

所幸的是,OpenBSD开发组为解决这一安全难题采用了三种新的有效策略.相信不久的将来,Linux用户可以不再为缓冲区溢出攻击而寝食难安了.

RAR文件在Linux下用起来

# cd rar

# make

安装后就有了rar和unrar这两个程序,rar是压缩程序,unrar是解压程序.它们的参数选项很多,这里只做简单介绍,依旧举例说明一下其用法:

# unrar e all.rar

这条命令是将all.rar中的所有文件解压出来.

以上就是土嘎嘎小编为大家整理的linux黑客命令相关主题介绍,如果您觉得小编更新的文章只要能对粉丝们有用,就是我们最大的鼓励和动力,不要忘记讲本站分享给您身边的朋友哦!!